Formation d'administrateur Baby/Serveur de base/SB01-Cours et TP/2

|

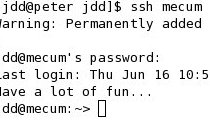

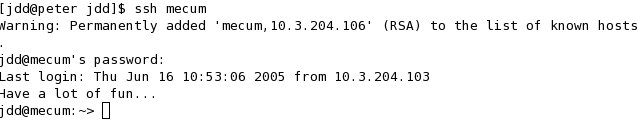

Client LinuxJe suppose maintenant que vous disposez ailleurs sur le réseau d'un poste Linux. Si vous n'avez qu'un poste Windows, vous pouvez travailler sur le serveur, mais, si c'est drôle, c'est moins intéressant. Cela veut dire que, une fois logé sur le serveur, vous pouvez très bien ouvrir une autre session sur le même compte. Après tout, Linux est multi-utilisateurs multi-taches. C'est un peu comme si vous ouvriez plusieurs consoles. Par exemple si je suis connecté comme "jdd" et que je fais "ssh jdd@mecum", je trouve le dialogue usuel de connexion, ce qui peut surprendre :-). Pour le reste faite comme suit. Connexion automatique : Demande de confirmation : Faites comme indiqué sur l'image ci-dessus. Il y a fort à parier que le client ssh doit être installé sur votre Linux, même si vous ne le savez pas :-). Si ce n'était pas le cas, installez-le comme le recommande votre distribution. On peut vous proposer "ssh" ou "open ssh". En ce qui nous concerne, c'est pareil, mais tant qu'à faire, prenez la version "open". Si vous suivez le cours, openssh doit être déjà installé par défaut sur votre SUSE Linux 10.0. A votre première connexion sur le serveur, ssh va vous demander d'ajouter une clé de sécurité à sa configuration, ou le faire automatiquement. C'est une étape essentielle. Si, pour une raison quelconque vous ne vous êtes pas connecté sur votre serveur mais sur l'appareil d'un pirate, c'est à lui que vous allez faire confiance. Aussi, dès que vous êtes connecté, faites un tour dans vos répertoires (sur le serveur, avec la console ssh) pour voir si vous êtes bien sur le bon ordinateur. Dans le cas contraire, effacez la clé qui vient d'être écrite du fichier ~/.ssh/known_hosts et changez de mot de passe. Ceci a quand même très peu de chance de se produire sur votre réseau local. Une fois la clé enregistrée, elle va être utilisée pour chiffrer toutes vos connexions. |